Vous pouvez avoir de bons emails, une bonne offre et un bon ciblage, puis perdre en crédibilité à cause d'un problème purement technique. C'est ce qui se passe quand un domaine n'est pas correctement protégé.

DMARC signifie Domain-based Message Authentication, Reporting and Conformance. C'est un protocole d'authentification email qui s'appuie sur SPF et DKIM pour aider les serveurs de réception à vérifier si un message est légitime, et à savoir quoi faire s'il ne l'est pas.

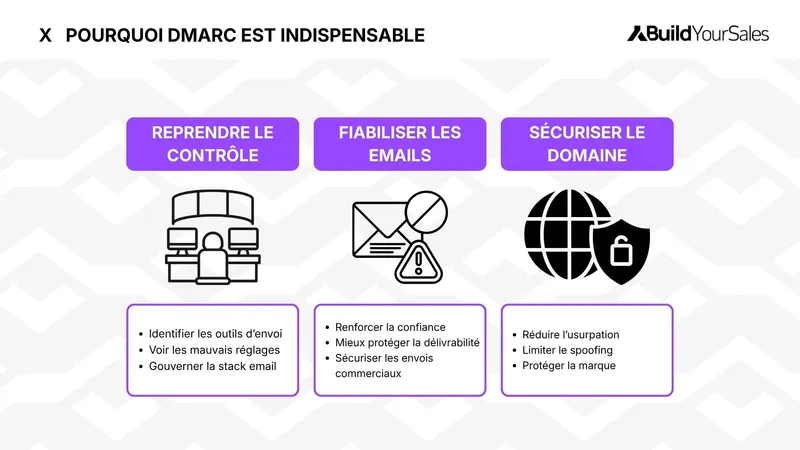

DMARC sert à protéger votre domaine contre l'usurpation d'identité par email, à définir la manière dont les messages non autorisés doivent être traités, et à vous donner de la visibilité sur ce qui est envoyé en votre nom.

Pour une équipe sales, marketing ou growth, l'enjeu est direct. Si votre domaine est mal protégé, vous :

exposez votre marque,

fragilisez votre délivrabilité,

perdez en fiabilité sur un canal central de votre acquisition.

À l'inverse, quand DMARC est bien compris et bien configuré, vous reprenez le contrôle sur ce qui est envoyé en votre nom.

Dans la suite, nous détaillons ce qu'est DMARC, comment il fonctionne, à quoi il sert concrètement et quels points de vigilance vous devez connaître avant de le déployer.

DMARC, c'est quoi au juste ?

DMARC est un protocole d'authentification email qui permet trois choses :

vérifier qu'un message est cohérent avec votre domaine,

indiquer quoi faire si ce message échoue aux contrôles,

recevoir des rapports sur les emails envoyés en votre nom.

Vu côté entreprise, DMARC répond à une question simple : que doit faire un serveur de messagerie quand il reçoit un email qui prétend venir de votre domaine, mais qui n'est pas correctement authentifié ?

DMARC devient utile dès que votre entreprise envoie des emails avec son propre domaine : prospection B2B, campagnes marketing, relances automatisées, emails transactionnels, notifications produit, échanges support.

Si votre équipe utilise un CRM, un outil de newsletter, une solution de cold email et un outil de facturation, tous ces outils peuvent envoyer des messages avec votre domaine. Sans cadre, vous perdez le contrôle sur ce qui est autorisé et ce qui met votre domaine en risque.

DMARC est à la fois un sujet de sécurité, de délivrabilité et de gouvernance email.

Plus vous utilisez d'outils d'envoi, plus DMARC devient important. Ce n'est pas réservé aux grandes entreprises. Dès que l'email joue un rôle commercial ou marketing, vous devez vous y intéresser.

Ce qui se passe quand DMARC entre en jeu

SPF, DKIM, DMARC : trois briques qui ne fonctionnent pas l'une sans l'autre

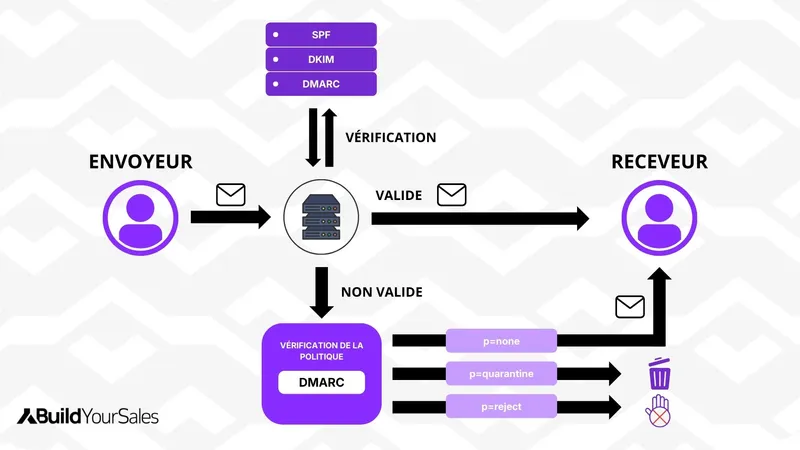

DMARC ne fonctionne pas seul. Il s'appuie sur deux autres mécanismes d'authentification email :

SPF sert à déclarer quels serveurs sont autorisés à envoyer des emails pour votre domaine.

DKIM sert à signer cryptographiquement un message pour prouver qu'il n'a pas été altéré.

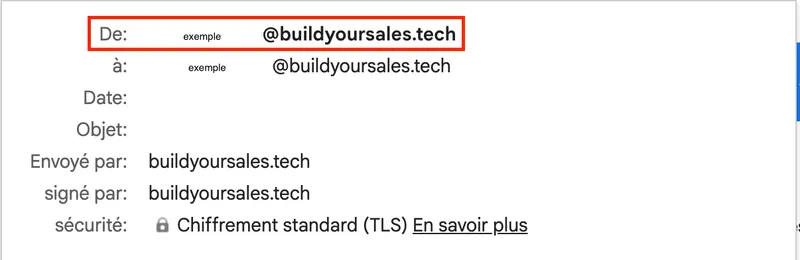

DMARC vient au-dessus de ces deux briques pour vérifier si l'email est bien aligné avec le domaine visible dans le champ "From" : celui que voit votre destinataire.

C'est ce point qui crée de la confusion. Un email peut avoir SPF ou DKIM configuré et quand même échouer côté DMARC si le domaine authentifié n'est pas cohérent avec le domaine affiché.

DMARC ne vérifie pas seulement si un email a été envoyé "techniquement correctement". Il vérifie si l'identité affichée est cohérente avec l'identité authentifiée.

Que se passe-t-il quand un email échoue aux vérifications ?

DMARC permet de publier une politique dans le DNS de votre domaine.

Le DNS (Domain Name System) est comme l'annuaire public de votre domaine. En y insérant une ligne de texte spécifique (l'enregistrement DMARC), vous rendez vos instructions officielles et visibles par tous les serveurs de messagerie du monde (Gmail, Outlook, etc.).

Cette politique dit aux serveurs de réception comment traiter les emails qui échouent aux vérifications. Trois niveaux existent :

p=none pour observer sans bloquer,

p=quarantine pour traiter le message comme suspect,

p=reject pour refuser le message.

En pratique, les entreprises démarrent avec une politique none : cela permet de voir ce qui se passe réellement sur le domaine avant de durcir la règle.

Il est recommandé d'avoir SPF et DKIM actifs pendant au moins 48 heures avant d'activer DMARC, pour éviter les erreurs de configuration trop rapides.

Exemple : si un acteur externe essaie d'envoyer un faux email avec votre domaine, et que ce message n'est ni correctement signé ni correctement aligné, DMARC peut indiquer au serveur de réception de le placer en quarantaine ou de le rejeter.

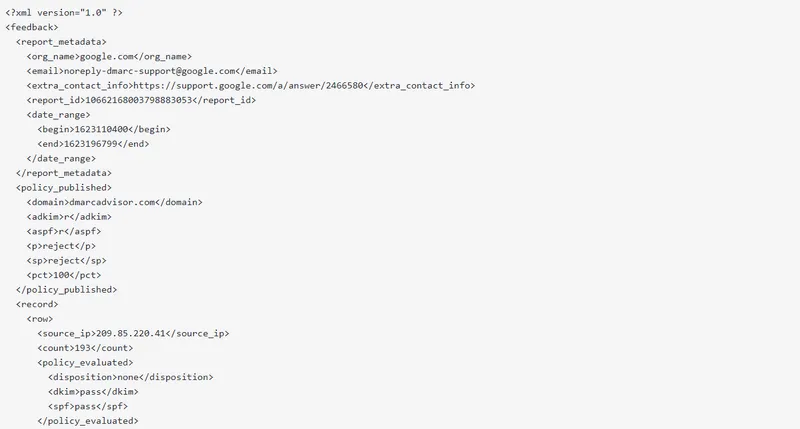

Les rapports DMARC : la fonctionnalité que presque personne n'exploite vraiment

DMARC ne sert pas seulement à appliquer une politique. Il sert aussi à recevoir des rapports. Ces rapports vous permettent de voir quels serveurs envoient des emails en votre nom, lesquels passent l'authentification, lesquels échouent et quels flux paraissent suspects.

Pour une équipe marketing, sales ou RevOps, cette visibilité est précieuse. Elle vous aide à repérer les outils correctement configurés, les plateformes oubliées qui envoient encore avec votre domaine, les tentatives d'usurpation et les incohérences entre vos outils d'envoi.

Avant de passer en politique stricte, vous devez lire vos rapports DMARC. C'est ce qui vous permet d'identifier les expéditeurs légitimes et d'éviter de bloquer vos propres emails.

Source image :https://dmarcmanager.app

Ce que DMARC change concrètement pour votre acquisition

Quelqu'un peut envoyer des emails à votre place et vous ne le savez pas

Le premier rôle de DMARC est clair : empêcher que des emails frauduleux soient envoyés en se faisant passer pour votre domaine. Dès qu'un prospect, un client ou un partenaire reçoit un faux email avec votre nom de domaine, c'est votre crédibilité qui prend le choc.

Concrètement, DMARC vous aide à réduire les risques de spoofing direct, à limiter les faux emails envoyés au nom de votre entreprise et à protéger votre image de marque auprès de vos prospects et clients.

DMARC protège contre l'usurpation directe de votre domaine. Il ne bloque pas tous les types de phishing, notamment les attaques envoyées depuis un domaine proche mais différent.

les données de Dmarcreport montrent que certaines organisations ont réduit de plus de 90% les campagnes de phishing utilisant leur marque, quand elles ont déployé DMARC sur l’ensemble de leurs domaines. Gmail indique par exemple une baisse de 65% des messages non authentifiés délivrés dans les boîtes de réception depuis que ses exigences DMARC ont été renforcées.

Source : https://dmarcreport.com/blog/how-can-dmarc-improve-email-deliverability-and-reduce-phishing-risks/

Vos emails arrivent mieux quand votre domaine inspire confiance

DMARC ne garantit pas à lui seul une bonne délivrabilité, mais il améliore la fiabilité perçue de vos envois. Pour une équipe sales ou marketing, l'impact est concret, vous envoyez des :

newsletters,

emails transactionnels.

Si votre domaine n'est pas correctement authentifié, vous fragilisez ce canal.

Beaucoup d'équipes travaillent le copywriting, le ciblage et les séquences, puis laissent la couche d'authentification en second plan. C'est une erreur : un bon message ne compense pas une mauvaise base technique.

Vous ne savez pas tous les outils qui envoient avec votre domaine

Grâce aux rapports, vous pouvez identifier quels services envoient des emails en votre nom, détecter des erreurs d'authentification et repérer une activité malveillante.

C'est particulièrement utile quand vous utilisez :

un CRM,

un outil de cold email,

une plateforme marketing,

un outil support,

un service de facturation.

Sans visibilité, vous ne savez plus toujours qui envoie quoi, avec quel domaine et avec quel niveau de conformité.

DMARC devient un outil de gouvernance : il vous permet de reprendre la main sur votre écosystème d'envoi.

DMARC n'est pas seulement un sujet de sécurité. C'est aussi un levier de pilotage pour savoir quels outils sont autorisés à envoyer en votre nom et lesquels créent du risque.

Ce que DMARC ne fait pas et les erreurs qui coûtent cher

DMARC ne sauve pas une stratégie email bancale

DMARC ne remplace pas une bonne configuration technique globale, une base de contacts propre, une stratégie d'envoi cohérente ou une réputation de domaine saine.

Vous pouvez avoir DMARC en place et continuer à avoir de mauvais résultats si vos emails sont mal ciblés, trop agressifs ou envoyés dans de mauvaises conditions.

Il faut bien distinguer deux sujets :

la protection du domaine,

la performance des campagnes.

Aller trop vite peut bloquer vos propres emails

Si vous appliquez une politique trop stricte sans avoir identifié tous vos expéditeurs légitimes, vous pouvez bloquer vos propres emails. C'est fréquent dans les entreprises qui utilisent plusieurs outils sans documentation claire.

Exemple : votre CRM est bien configuré, mais votre outil de support ou votre plateforme de newsletter ne l'est pas. Si vous passez trop vite sur une politique restrictive, certains messages légitimes peuvent être mis en quarantaine ou rejetés.

La mise en place doit donc rester progressive : observer, comprendre vos flux, puis durcir votre politique.

Commencez par comprendre, durcissez ensuite

DMARC est un standard essentiel dès que vous utilisez l'email comme canal commercial, marketing ou transactionnel. Son rôle est clair : protéger votre domaine contre l'usurpation, structurer l'authentification de vos emails et vous donner de la visibilité sur les envois réalisés en votre nom.

Son intérêt est à la fois technique, opérationnel et business, côté :

technique, il renforce votre cadre d'authentification,

opérationnel, il vous aide à identifier les outils d'envoi légitimes et les flux suspects,

business, il protège votre image et réduit le risque de voir votre domaine utilisé à mauvais escient.

Commencez par comprendre qui envoie des emails avec votre domaine. Ensuite seulement, vous pouvez construire une politique DMARC cohérente et protectrice.

Vous voulez sécuriser votre domaine sans dégrader votre délivrabilité ?

Chez BuildYourSales, nous vous aidons à structurer votre infrastructure email, fiabiliser vos envois et protéger votre prospection.

Prenez rendez-vous gratuitement : https://cal.com/team/bys/pre-consultative-meeting?layout=mobile&duration=15&date=2026-03-31